DESTREZA CON CRITERIO DE DESEMPEÑO

Argumentar,explicar,realizar y valorar la importancia del uso correcto de las redes sociales, así como la seguridad de estas, denominado con criterio y su aplicación en la vida cotidiana.

PRECISIÓN PARA LA ENSEÑANZA Y EL APRENDIZAJE

Para este tema se sugiere trabajar con las siguientes técnicas:

Investigación del conocimiento,seguir instrucciones y practica dirigida que permitirán conocer, aplicar y respetarla seguridad de las redes sociales en la comunicación

Las redes sociales siguen siendo uno de los mayores fenómenos en lo que tiene que ver con el avance de la tecnología, y "la guerra" entre ellas mismas para alcanzar el mayor numero de usuarios posibles sigue estando entre las noticias que se deben registrar a diario. Facebook, con mas de 700 millones de usuarios, se m,atiene como el rey de los populares sitios, pero también como uno de lo mas peligrosos en materia de seguridad informática.

Guía de Seguridad en Redes Sociales, de la que extractamos sus principales puntos;

1. Precaución con los enlaces.

Se recomiernda evitaer hacer clic en hipervinculos o en laces de procedencia dudosa para prevenir el acceso a sitios que posean amenazas informaticas.Recuerde que estos tipos de enlaces pueden esyatr presentes en un correo electronico, una ventana de chat o un mensaje en una red social.

2. No ingrese a sitios de dudosa reputacion.

A través de tecnicas de Ingeniera Social muchos sitios web suelen promocionarse con datos que pueden llamar la atencion del usuario, por ejemplo, descuentos en la compra de productivos incluso ofrecimientos gratuitos), primicias o materiales exclusivos de noticias de actualidad,material multimedia.

3.Un sistemas operastivo y aplicaciones actualizados le evitaran problemas.

Se recoeminda siempre mantener actualizados los ultimos partches de seguridad y softare del sistema opersativo para evitar la propagacion de amenazas a travez de las vulnereabilidades que posea el sistema.

4.Una sospecha a tiempo.

La propagacion de malware suele realizarse a travez de archivos ejecutables.Es recomendable evitar la ejecucion de archivos a menos que la seguridad del mismo y su procedencia sea confiable.

5. Es mejor bueno conocido

Tanto en los clientes de mensajería instantánea como en redes sociales es recomendable aceptar e interinar solo con contactos conocidos.De esta manera. se evita acceder a los perfiles creados por los atacantes para comunicarse con las victimas y exponerlas a diversas amenazas informáticas.

6.Ojo con la descarga de aplicaciones.

Se recomienda que al momento de descargar aplicaciones lo haga siempre desde las paginas web oficiales. Esto se debe a que muchos sitios simulan ofrecer programas populares que son alterados, modificados o suplantados por versiones que contienen algun tipo de malare y descargan el codigo maliucioso al mmomento que el usuario lo instala en el sistema.

7.Es mejor dudar de todo.

Cuando este frente a un formulario web que contenga campos con información sensible(por ejemplo, usuario y contraseña), es recomendable verificar lña legitimidad del sitio. Una beuna estrategia es corroborar el dominio y la utilización del protocolo HTTPS para garantizar la confidencialidad de la información.

8. También dude de los buscadores.

A atravesar de técnicas de Black Hat SEQ, los atacantes suelen posicionar sus sitios web entre los primeros lugares en los resultados de los buscadores, especialmente, en los casos de biusquedas de palabras clave muy utilizadas por el publico.Ante cualquiera de estas búsquedas, el usuario debe estar atento a los resultados y verificar a que sitios web esta suiedo enlazado.

9. Que sus contraseñas sean un roble

Se nrecoeminda la utilizacion de contraseña "fuertes", con distintos tipos de caracteres y una longitud no menor a los 8 caractere.

10. Mayor seguridad.

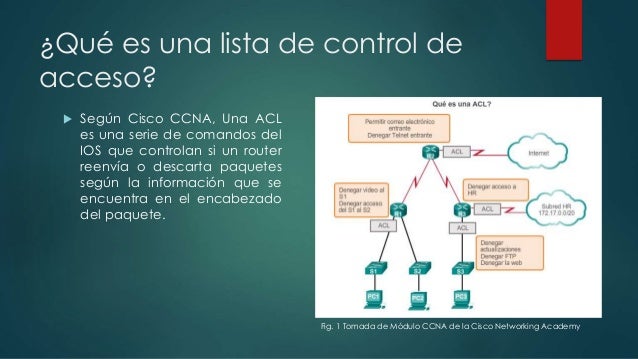

Las soluciones antivirus, firewall y antispam representan las aplicaciones mas importantes para la proteccion el equipo aznte bla pricipales amenazas que se propagn por internet. Utilizar estas tecnologias disminuye el riesgo y posiciones ante amenazas

INDICADORES ESENCIALES DE EVALUACIÓN

Se recomienda evaluar la opinión y criterio del conocimiento, el proceso, la creatividad, la p`ractica y dominio de seguridad en las redes sociales.

1.Indique usted los riesgos de usar las redes sociles e investigue cuales son las redes sociales mas usados.

el riego que puede ocasionar es el peligro de uno mismo porque hay varios tipos de redes sociales que nos engaña y así tratar de hacernos daño. La mas usada a nivel mundial es la famosa Facebook

1. Indique usted algunas reglas de seguridad asl usar las redes sociales.

la precaucion con los enlaces, no ingrese a sitios de dudosa reputacion, ojo con las descargas que se hace, dudar ante todo y sospechar a tiempo y las contraseñas sean seguras